{reklama-artykul}

Cyberprzestępcy zaczęli podszywać się pod firmy kurierskie, wysyłając rzekomo awizo paczki, która nie mogła być dostarczona. Aby poznać szczegóły i otrzymać możliwość odebrania paczki, musimy otworzyć załącznik z plikiem. Wtedy też dochodzi do zainfekowania naszego komputera, które ma na celu kradzież poufnych danych lub instalację szkodliwego oprogramowania. To ostatnie może np. wykorzystywać naszą maszynę do przeprowadzania ataków DDoS. Przykładowa wiadomość rozsyłana w ostatnim czasie przez cyberprzestępców

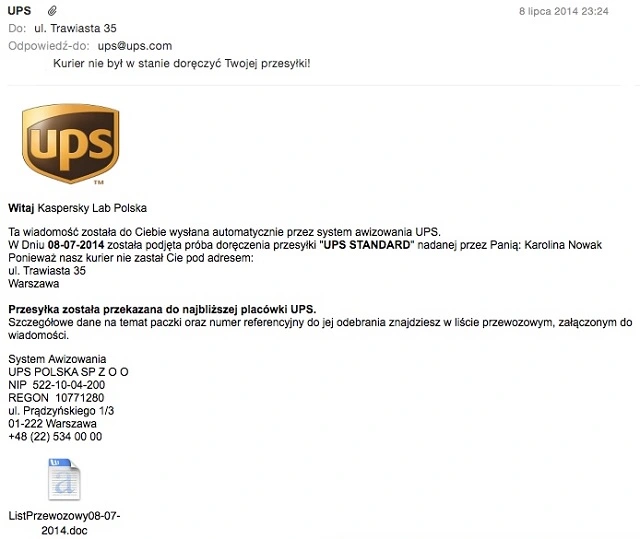

Przykładowa wiadomość rozsyłana w ostatnim czasie przez cyberprzestępców

Cyberprzestępcy zaczęli podszywać się pod firmy kurierskie, wysyłając rzekomo awizo paczki, która nie mogła być dostarczona. Aby poznać szczegóły i otrzymać możliwość odebrania paczki, musimy otworzyć załącznik z plikiem. Wtedy też dochodzi do zainfekowania naszego komputera, które ma na celu kradzież poufnych danych lub instalację szkodliwego oprogramowania. To ostatnie może np. wykorzystywać naszą maszynę do przeprowadzania ataków DDoS.

Cyberprzestępcy przykładają dużą uwagę do wyglądu fałszywych wiadomości. Chcą nas za wszelką cenę przekonać, że mail faktycznie został wysłany przez firmę kurierską. Sprawę ułatwia fakt, iż klienci zamawiający paczki często śledzą ich trasę. Pomocny w tym jest numer otrzymany właśnie za pomocą poczty e-mail.

Treść maila nakłania nas do otworzenia załącznika, w którym rzekomo znajduje się list przewozowy. To właśnie wtedy dochodzi do zainfekowania.

Przykładowa wiadomość rozsyłana w ostatnim czasie przez cyberprzestępców

Przykładowa wiadomość rozsyłana w ostatnim czasie przez cyberprzestępcówJak rozpoznać atak?

Firma Kaspersky Lab przygotowała krótki poradnik, który pomoże nam w rozpoznaniu fałszywej wiadomości e-mail:

- Adres nadawcy. Jeśli adres nadawcy zawiera losową sekwencję liter, słów czy liczb, lub domena nie ma nic wspólnego z oficjalnym adresem firmy, takie e-maile należy uznać za oszukańcze i usunąć bez otwierania.

- Błędy w treści. Niewłaściwa kolejność słów, zła interpunkcja, błędy gramatyczne oraz literówki również mogą sugerować, że wiadomość to element oszustwa.

- Układ graficzny. Oszuści robią, co mogą, aby ich e-mail przypominał oryginał. W tym celu próbują imitować styl korporacyjny firm przy użyciu określonych elementów takich jak układ kolorów czy logo. Na fałszywe e-maile wskazują niedokładności oraz widoczne błędy w układzie graficznym (np. zmieniona kolorystyka, logo w złych proporcjach, nietypowe czcionki itp.).

- Treść e-maila. Jeśli odbiorca jest proszony pod różnymi pretekstami o natychmiastowe potwierdzenie informacji osobistych, pobranie pliku lub odsyłacza – zwłaszcza pod groźbą sankcji za niezrobienie tego – należy zignorować taką wiadomość.

- Odsyłacze z różnymi adresami. Jeśli link podany w treści e-maila nie odpowiada adresowi rzeczywistego odsyłacza, do którego użytkownik zostaje przekierowany, wiadomość jest z pewnością sfałszowana. Jeśli przeglądasz pocztę z przeglądarki, rzeczywisty odsyłacz można zwykle zobaczyć w lewym dolnym rogu okna przeglądarki. Jeżeli korzystasz z klienta pocztowego, rzeczywisty odsyłacz może zostać wyświetlony w oknie wyskakującym po najechaniu kursorem na odsyłacz w tekście. Oszukańcze odsyłacze mogą być również dołączone do frazy tekstowej w e-mailu.

- Załączone archiwa. Zwykle archiwa ZIP i RAR są wykorzystywane przez cyberprzestępców w celu ukrywania szkodliwych plików wykonywalnych EXE. Dlatego nie należy otwierać takich archiwów ani uruchamiać załączonych plików.

- Brak informacji kontaktowych umożliwiających wysłanie odpowiedzi. Legalne e-maile zawsze zawierają informacje kontaktowe w celu wysłania odpowiedzi – dotyczące firmy lub konkretnego nadawcy.

- Forma adresu. Oszukańcze e-maile nie zawsze zwracają się do odbiorcy, używając jego imienia i nazwiska; czasami stosowna jest uniwersalna forma zwracania się do odbiorcy („klient” itd.).

Źródło: Kaspersky Lab