Coraz częściej piszemy, że cyberprzestępcy zastawiają pułapki na internautów, by wydobyć od nich dane logowania do serwisów bankowych i inne ważne informacje. Ile oszuści zarabiają na sprzedaniu pojedynczego zestawu danych?

Zespół Intel Security postanowił odpowiedzieć na to pytanie, analizując ceny na czarnych rynkach. Można tam bez trudu kupić loginy do kart kredytowych i debetowych, dane logowania do rachunków bankowych i internetowych serwisów płatniczych.

Najgorętszym towarem na czarnym rynku są dane kart płatniczych. Wykradzione informacje są zazwyczaj organizowane w pakiety, a następnie wyceniane i sprzedawane. Najprostsza oferta zawiera wygenerowany przez program numer karty płatniczej (PAN), datę ważności oraz numer CVV2.

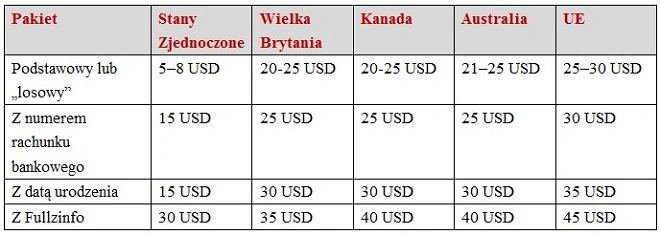

Cena idzie oczywiście w górę, gdy cyberprzestępcy dołączają dodatkowe dane. Może to być np. numer rachunku bankowego czy data urodzenia. Najdroższe pakiety, oznaczone jako „Fullzinfo”, zawierają adres rozliczeniowy, numer PIN, numer ubezpieczenia społecznego, datę urodzenia, nazwisko panieńskie matki, a nawet nazwę użytkownika i hasło używane do logowania do rachunku bankowego właściciela.

Cena różni się w zależności od regionu. Najmniej wartościowe są dane ze Stanów Zjednoczonych, najbardziej z Unii Europejskiej. Poniżej przedstawiamy tabelę, która obrazuje uśrednione ceny za dane kart kredytowych i debetowych:

Ceny za dane kart kredytowych i debetowych na czarnym rynku

W przypadku danych do serwisów płatniczych ceny są zależne wyłącznie od tego, ile pieniędzy się na nich znajduje. Jeżeli jest to kwota od 400 do 1000 dolarów, średnia cena wynosi 20-50 dolarów. W przypadku salda w granicach 5000-8000 dolarów, cena wzrasta do 200-300 dolarów.

W przypadku danych do kont bankowych ceny są znacznie wyższe. Może to być od 190 USD za rachunek z saldem 2200 USD lub nawet 1200 USD w przypadku rachunku z saldem 20000 USD i opcją wykonania ukrytego przelewu do amerykańskiego banku.

Jak zatem widać, nasze dane są wysoko wyceniane, a straty z powodu wycieku informacji bankowych mogą być ogromne. Dlatego też należy przykładać dużą wagę do odpowiedniej ochrony naszego urządzenia.

Źródło: Intel Security