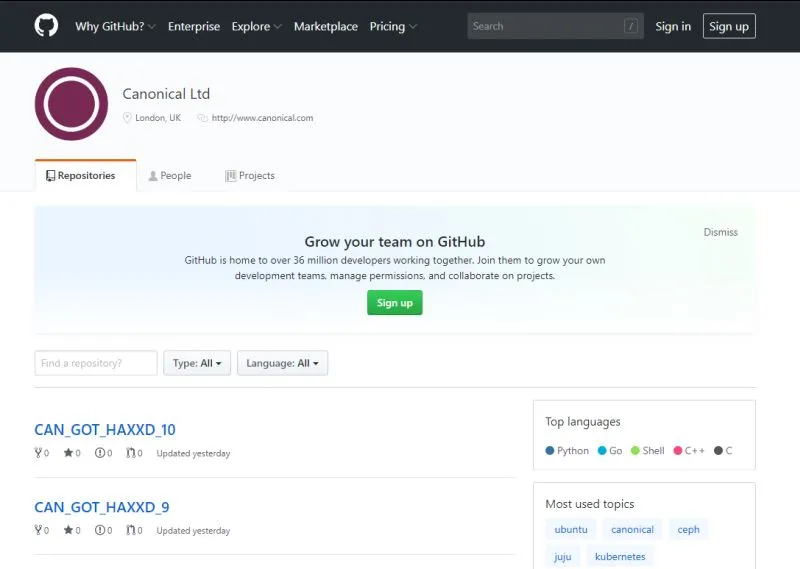

Hakerzy dokonali czegoś, co mogło mieć opłakane konsekwencje dla wszystkich osób korzystających z popularnego Linuxa Ubuntu. Cyberprzestępcom udało się zhakować konto Canonical w popularnym serwisie GitHub. Sytuacja miała miejsce wczoraj, 6 lipca. O całym zajściu najpewniej nie dowiedzielibyśmy się, gdyby włamywacze nie poinformowali o nim poprzez serię wpisów.

Dobre wieści: kod źródłowy Ubuntu nie został naruszony, a przynajmniej tak podają przedstawiciele dewelopera.

„Potwierdzamy, że 6 lipca 2019 roku miało miejsce włamanie na konto w serwisie GitHub należące do firmy Canonical. Hakerzy utworzyli kilka repozytoriów i dokonali kilku innych aktywności”, czytamy w oświadczeniu. Canonical przy okazji uspakaja: „Usunęliśmy już zaatakowane konto. Wciąż badamy skutki włamania, ale na tę chwilę nie ma żadnych dowodów na to, że kod źródłowy został naruszony.”

Eksperci ds. bezpieczeństwa mają opublikować szczegółowy raport na temat włamania, gdy tylko zakończą czynności mające na celu jego dokładną analizę. Na tę chwilę wiemy, że hakerzy stworzyli 11 nowych repozytoriów na oficjalnym koncie Canonical. Były to repozytoria bez jakiejkolwiek zawartości. Gdyby haker chciał umieścić coś szkodliwego w kodzie źródłowym systemu, zapewne nie zwracałby na siebie uwagi takimi „głupotami”.

Co ciekawe, na dwa dni przed atakiem specjaliści z Bad Packets wykryli wzmożoną aktywność w ruchu sieciowym w zakresie poszukiwania plików konfiguracyjnych Git. Pliki takie często zawierają dane kont Git.

I’m interested if there’s any correlation with the recent mass scanning for exposed git config files. https://t.co/ckGt158CXc

— Bad Packets Report (@bad_packets) 7 lipca 2019

Canonical dzięki włamaniu podtrzymuje kiepską passę. Od 2013 roku hakerom udało się trzykrotnie zaatakować forum Ubuntu i wykraść dane łącznie kilku milionów użytkowników. W lutym 2016 roku cyberprzestępcom udało się umieścić w systemie Linux Mint backdoora.

Źródło: ZDNet