Z analizy próbek przechwyconych przez ekspertów z Kaspersky Lab wynika, że trojan Locky to całkowicie nowe zagrożenie typu ransomware, które zostało napisane całkowicie od nowa. Czym zatem jest Locky i jak użytkownicy mogą się przed nim zabezpieczyć?

Jak dochodzi do infekcji?

Ofiary trojana Locky otrzymują sfałszowane wiadomości e-mail, które mogą zawierać np. rzekome faktury lub potwierdzenia wykonania płatności. Większość e-maili jest napisana w języku angielskim, jednak zdarzają się także wysyłki dwujęzyczne. Gdy ofiara uruchomi załączony dokument, szkodliwy skrypt pobiera trojana i uruchamia go.

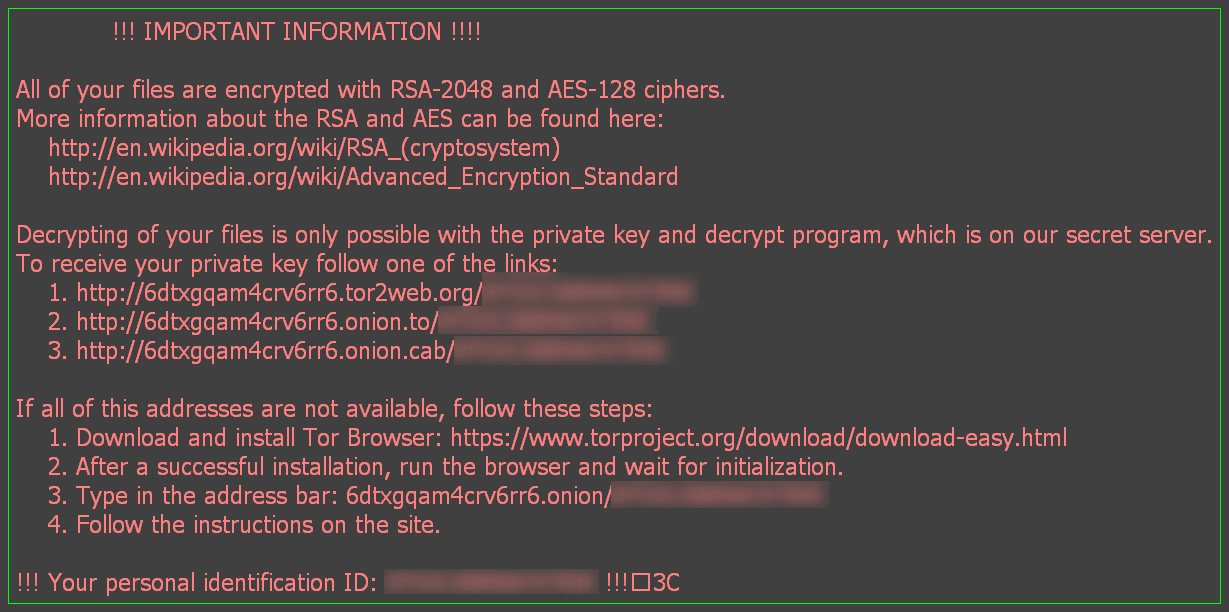

Locky – komunikat z żądaniem okupu (źródło: Kaspersky Lab)

Sam trojan ma rozmiar około 100 kilobajtów. Po uruchomieniu kopiuje się do tymczasowej lokalizacji i modyfikując pewne parametry wyłącza systemowy komunikat informujący użytkownika, że uruchamiany plik został pobrany z internetu i może być potencjalnie niebezpieczny.

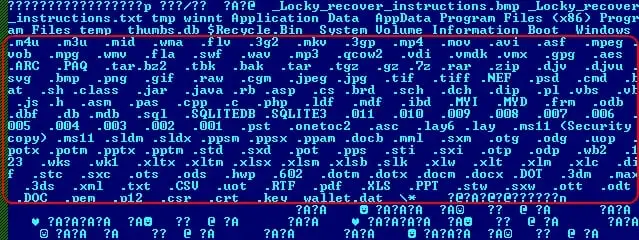

Szkodnik sprawdza, czy dany komputer nie był już wcześniej zainfekowany, i wykonuje następujące operacje: kontaktuje się z serwerem kontrolowanym przez cyberprzestępców i zgłasza nowy zainfekowany komputer, uzyskuje z serwera klucz szyfrujący wygenerowany dla konkretnej ofiary, wysyła do serwera informacje o wersji językowej systemu operacyjnego zainfekowanej maszyny i otrzymuje treść żądania okupu w odpowiednim języku, zapewnia sobie start wraz z każdym uruchomieniem systemu operacyjnego, szyfruje pliki o określonych formatach (kilkadziesiąt rozszerzeń) na dyskach lokalnych i sieciowych (zaszyfrowane pliki posiadają rozszerzenie .locky).

Fragment kodu Locky przedstawiający formaty szyfrowanych plików

(źródło: Kaspersky Lab)

Na koniec trojan wyświetla żądanie okupu od cyberprzestępców, kończy działanie i usuwa swój kod z zainfekowanego systemu.

Żądanie okupu wyświetlane na komputerze ofiary zawiera odnośnik do strony przygotowanej przez cyberprzestępców, na które użytkownik może się dowiedzieć, w jaki sposób zapłacić okup (atakujący preferują walutę Bitcoin), by otrzymać program, który odszyfruje dane. Obecnie strona ta jest dostępna w ponad 20 językach.

Eksperci z Kaspersky Lab zlokalizowali ofiary trojana Locky w 114 krajach. Najwięcej ataków odnotowano w takich krajach jak Niemcy, Francja, Kuwejt, Indie, Chiny, Afryka Południowa, Stany Zjednoczone, Włochy, Hiszpania i Meksyk. Próby infekcji wystąpiły także w Polsce.

Zapobieganie infekcji

W celu zabezpieczenia się przed tym trojanem Locky, a także innymi trojanami ransomware, należy podjąć następujące środki zapobiegawcze:

- nie otwieraj załączników w wiadomościach e-mail pochodzących od nieznanych nadawców,

- regularnie wykonuj kopię zapasową swoich plików i przechowuj kopie na wymiennych nośnikach pamięci lub w chmurze – nie trzymaj ich na swoim komputerze ani na nośnikach pamięci, które są na stałe podłączone do komputera,

- zainstaluj skuteczne rozwiązanie bezpieczeństwa wyposażone w technologie ochrony przed oprogramowaniem ransomware,

- regularnie instaluj uaktualnienia baz danych rozwiązania bezpieczeństwa, systemu operacyjnego oraz innego oprogramowania zainstalowanego na komputerze.

Użytkownicy produktów Kaspersky Lab są w pełni chronieni przed trojanem Locky i wykorzystywanymi przez niego modułami.

Źródło: Kaspersky Lab