Najnowszy raport sporządzony przez ekspertów ds. cyberbezpieczeństwa nie napawa optymizmem. Okazuje się, że grupy hakerów wykorzystują zaawansowane zestawy phishingowe w celu opanowania kont subskrybujących Microsoft 365. Co najgorsze – udaje im się to. Warto więc zapoznać się z najnowszymi danymi, by nie paść ofiarą ataku i skutecznie się zabezpieczyć. Czy to jednak w ogóle możliwe?

Microsoft 365 znalazł się na celowniku hakerów

Sprawę nagłośniła redakcja portalu BleepingComputer, która szczegółowo przedstawiła zasady działania złych aktorów. Ich główną bronią jest zestaw phishingowy o nazwie W3LL. Jest on rozwijany od 2017 roku i przez te lata stał się nie tylko znacznie popularniejszy, ale również znacznie potężniejszy. Szacuje się, że znajduje się on w użyciu ponad 500 grup hakerskich.

Zdołały one przeprowadzić 850 (!) kampanii phishingowych, podczas których próbowano uzyskać loginy i hasła ponad 56 000 kont subskrybujących pakiet Microsoft 365. Ostatecznie udało się to w 8000 przypadkach, co i tak brzmi naprawdę niepokojąco.

Jeśli zaś chodzi o straty, to mówi się nawet o utracie milionów dolarów przez zaatakowane korporacje oraz wykradnięciu milionów plików skradzionych z punktów końcowych. Warto zaznaczyć, iż głównym celem hakerów były dane należące do firm – personalni konsumenci nie byli w tym przypadku priorytetem.

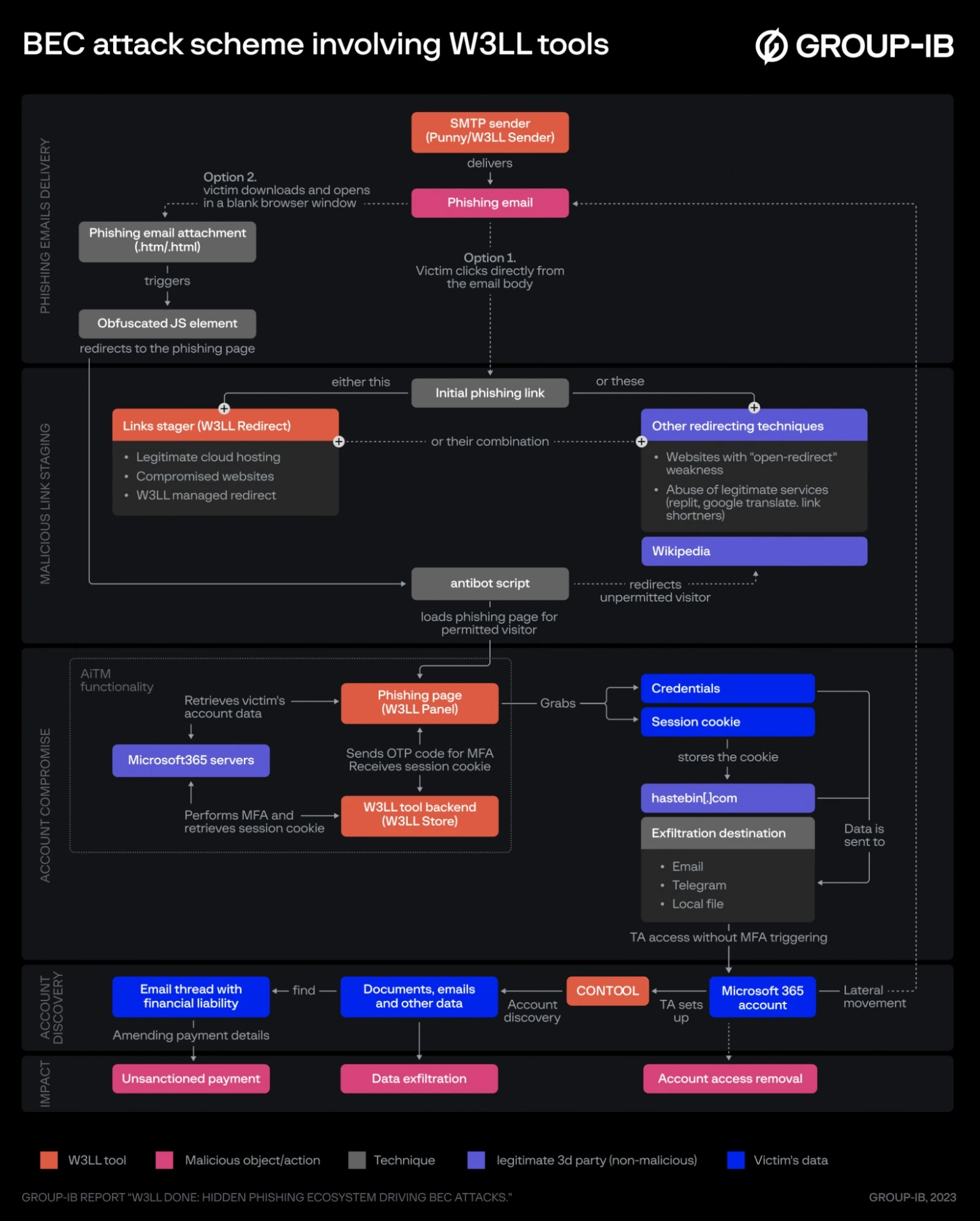

Okej, ale jak to wszystko działa? W wielkim skrócie – chodzi o ominięcie uwierzytelniania wieloskładnikowego. Ogromną „zaletą” W3LL jest to, że nie wymaga ogromnej wiedzy programistycznej, więc używają go oszuści znajdujący się na wszystkich poziomach umiejętności technicznych.

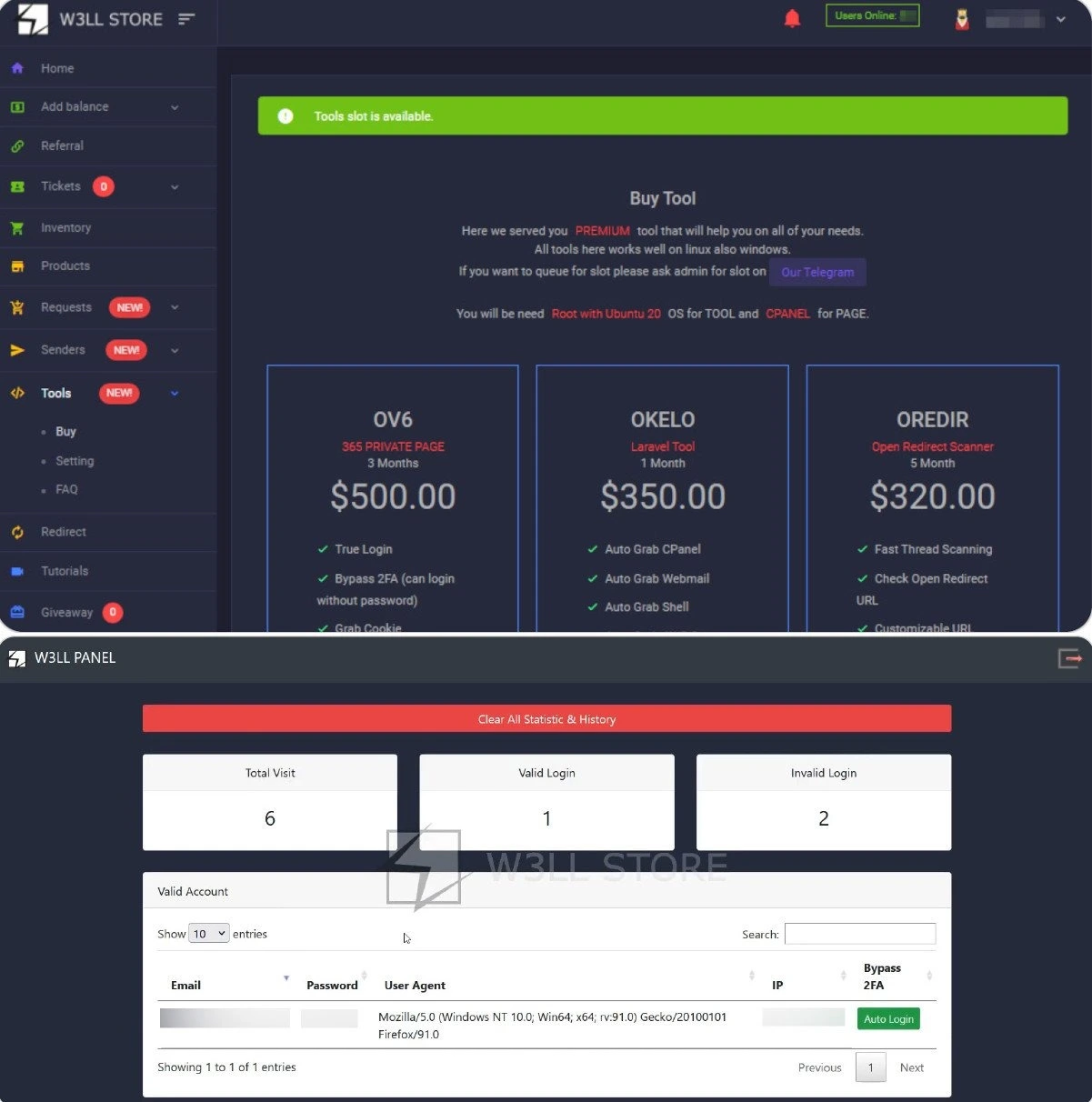

Oprócz tego zestaw phishingowy oferuje hakerom specjalny wirtualny sklep, gdzie dokupić można przeróżne narzędzia czy dodatkowe moduły. Jeśli chodzi o tytułową akcję, to najczęściej używane są usługi wysyłające złośliwe linki, skanujące luki w systemach zabezpieczeń czy walidujące wiadomości e-mail. W3LL jest też w stanie ochraniać docelowy kod źródłowy, przez co wykrycie złych aktorów jest nie do końca łatwe. Daje im też szereg dodatkowych możliwości.

Zwłaszcza że mówimy o phishingu, czyli najpopularniejszej formie ataku. Zawsze znajdzie się więc ktoś, kto nadzieje się na dobrze wyglądający link czy wiadomość. Jedno nieodpowiednie kliknięcie i wszystkie dane stracone.

Jest to niezwykle groźne w przypadku kont używanych przez firmy i korporacje. Warto więc mieć się na baczności.

Źródło: TechRadar, BleepingComputer / Zdjęcie otwierające: Microsoft, freepik.com (@freepik)