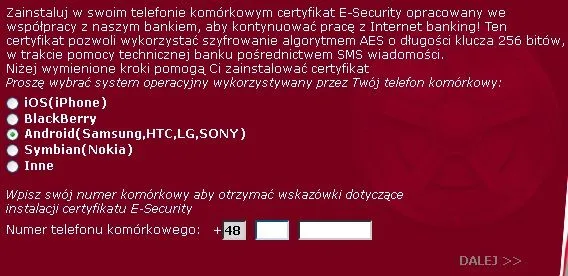

Jak zaznaczają specjaliści zespołu CERT Polska, proces instalacji wirusa odbywa się wieloetapowo i rozpoczyna się od zainfekowania złośliwym oprogramowaniem komputera ofiary. Następnie, kiedy użytkownik odwiedzi stronę internetową swojego banku, wyświetla mu się komunikat o możliwości instalacji aplikacji będącej „certyfikatem E-Security” na swoim telefonie komórkowym. Każdy, kto zdecyduje się na instalację, a następnie uruchomienie oprogramowania, zostanie poproszony o wprowadzenie kodu „E-Security”. Jest to kod, który wyświetla się po włączeniu aplikacji i jest unikalny dla danego urządzenia, ponieważ powstaje na bazie numeru IMEI, czyli indywidualnego numeru identyfikacyjnego telefonu komórkowego. Po wprowadzeniu kodu, cyberprzestępcy przypisują danemu numerowi telefonu login i hasło do bankowości elektronicznej, co umożliwia im przechwytywanie wiadomości SMS zawierających hasła jednorazowe przeznaczone do potwierdzania transakcji. Użytkownik nie będzie nawet świadom, że otrzymał SMS potwierdzający, gdyż zainstalowana złośliwa aplikacja zadba o niewyświetlenie tej informacji. W efekcie, kontrolując zarówno komputer, jak i telefon komórkowy atakujący są w stanie zalogować się na konto ofiary i wytransferować znajdujące się tam pieniądze.

Aby uwiarygodnić swoje działania i nie wzbudzić podejrzeń użytkownika, cyberprzestępcy przy tworzeniu wirusa wykorzystali profesjonalnie przygotowaną szatę graficzną i poprawną językowo polszczyznę. Dodatkowo użyli logo banku, w którym ofiara prowadzi swoje konto.

Więcej informacji na temat złośliwego oprogramowania E-Security można znaleźć na stronie CERT.

Źródło: NASK