Malware kopiące kryptowaluty

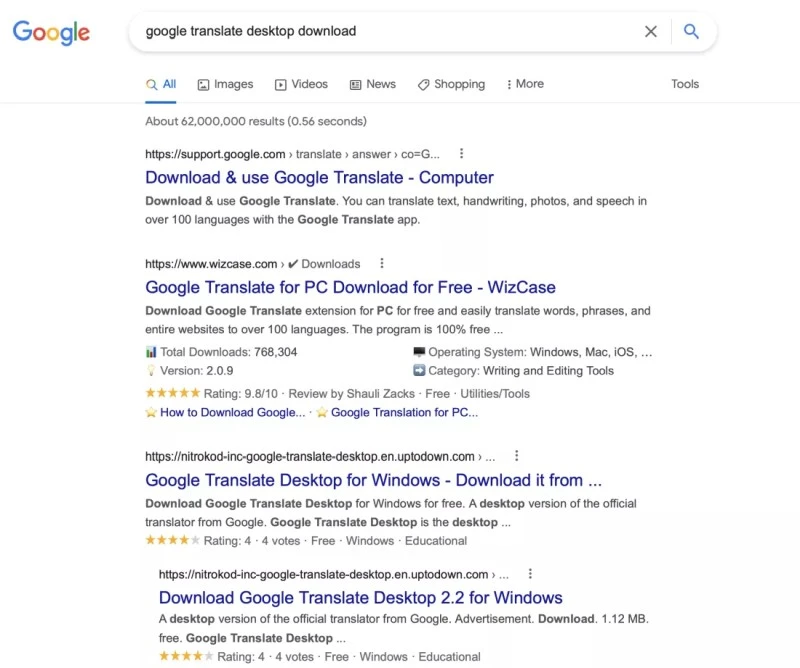

Desktopowa aplikacja Tłumacza Google nie istnieje, ale wyszukiwanie jej w Google zwraca wyniki na wielu witrynach z bezpłatnym oprogramowaniem. Aplikacje podszywające się pod Google Translate i kilka innych popularnych usług są częścią kampanii cyberprzestępców mającej na celu dostarczenie złośliwego oprogramowania kopiącego kryptowaluty bez wiedzy użytkowników na jak najwięcej komputerów. Raport w tej sprawie opublikowała firma Checkpoint Research.

Badacze CRP znaleźli złośliwe oprogramowanie od tureckiego dewelopera Nitrokod na popularnych stronach pobierania oprogramowania, takich jak Softpedia i Uptodown, które oznaczyły je jako… bezpieczne. Oszukańcze programy obejmują komputerowe wersje Tłumacza Google, Yandex Translate, Microsoft Translator, YouTube Music, pobieracza mp3 i aplikacji do automatycznego zamykania systemu. A przynajmniej tyle zostało wykrytych.

Użytkownicy, którzy pobrali którekolwiek z tych programów, powinni je jak najszybciej odinstalować i zamiast tego korzystać z oficjalnych wersji przeglądarkowych lub mobilnych tych narzędzi. Żadna z tych usług nie ma aplikacji desktopowych, co sprawia, że wersje Nitrokod wydają się być jedynymi, które zajmują wysokie pozycje w wynikach wyszukiwania.

Aplikacje wydają się działać zgodnie z przeznaczeniem

Nitrokod zaprojektował swoje oprogramowanie tak, aby po instalacji wyglądało na wiarygodne. Na przykład aplikacja Tłumacz Google grupy wygląda i działa jak oficjalna apka webowa. To zasługa konwersji strony Google przez Chromium Embedded Framework.

Aplikacje nie zaczynają zachowywać się podejrzanie od razu. Zamiast tego czekają, aż użytkownik zresetuje system co najmniej cztery razy w cztery oddzielne dni, co może zająć naprawdę wiele czasu. Następnie złośliwe oprogramowanie usuwa ślady swojej instalacji, co utrudnia użytkownikom określenie źródła podejrzanej aktywności. Oprogramowanie Nitrokod sprawdza również obecność oprogramowania zabezpieczającego. Program do kopania kryptowalut nie zostanie uruchomiony, jeśli apka wykryje oznaki, że działa na maszynie wirtualnej.

Jak sami widzicie, cyberprzestępcy są coraz sprytniejsi…

Źródło: CRP