Tak się składa, że właśnie wykryto kolejne złośliwe oprogramowanie, które prawdopodobnie to właśnie hakerzy z Rosji wykorzystują, by śledzić internautów i ingerować w ich życie. To skrywa się w pliku .apk pozornie przydatnego narzędzia przeznaczonego na urządzenia z systemem Android.

Spyware zamiast zamiast użytecznej aplikacji

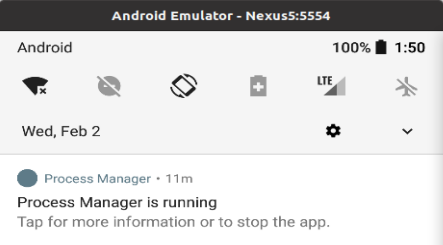

Spyware wykryli eksperci do spraw cyberbezpieczeństwa z Lab52. Malware podszywa się pod aplikację „Process Menager” i zostało zaprojektowane tak, by udawało niegroźny plik .apk. Po instalacji to zaczyna zbierać wrażliwe informacje na temat użytkownika i przesyłać je hakerom. Podszywa się ono pod komponent systemowy, wykorzystując ikonę zębatki.

Przy pierwszym uruchomieniu aplikacja uzyskuje na urządzeniu aż 18 zezwoleń – między innymi na dostęp do lokalizacji urządzenia, do aparatu, do rejestru połączeń, do pamięci, do nagrywania audio, a nawet do odczytywania i wysyłania SMS-ów. Nie jest jednak jasne, czy przyznaje je sobie samodzielnie, nadużywając usługę Android Accessibility, czy podstępem przekonuje użytkownika do ich przyznania.

Nietypowe złośliwe oprogramowanie

Co najgorsze, po otrzymaniu wspomnianych zezwoleń, narzędzie usuwa swoją ikonę i działa w tle. Dziwne jest jednak to, że cokolwiek informuje o jego obecności – nieznikające powiadomienie. Z reguły hakerzy nie wykorzystują takich mechanizmów – wolą by malware w ogóle nie rzucało się w oczy. W tym wypadku wykorzystywana jest nieuwaga użytkownika.

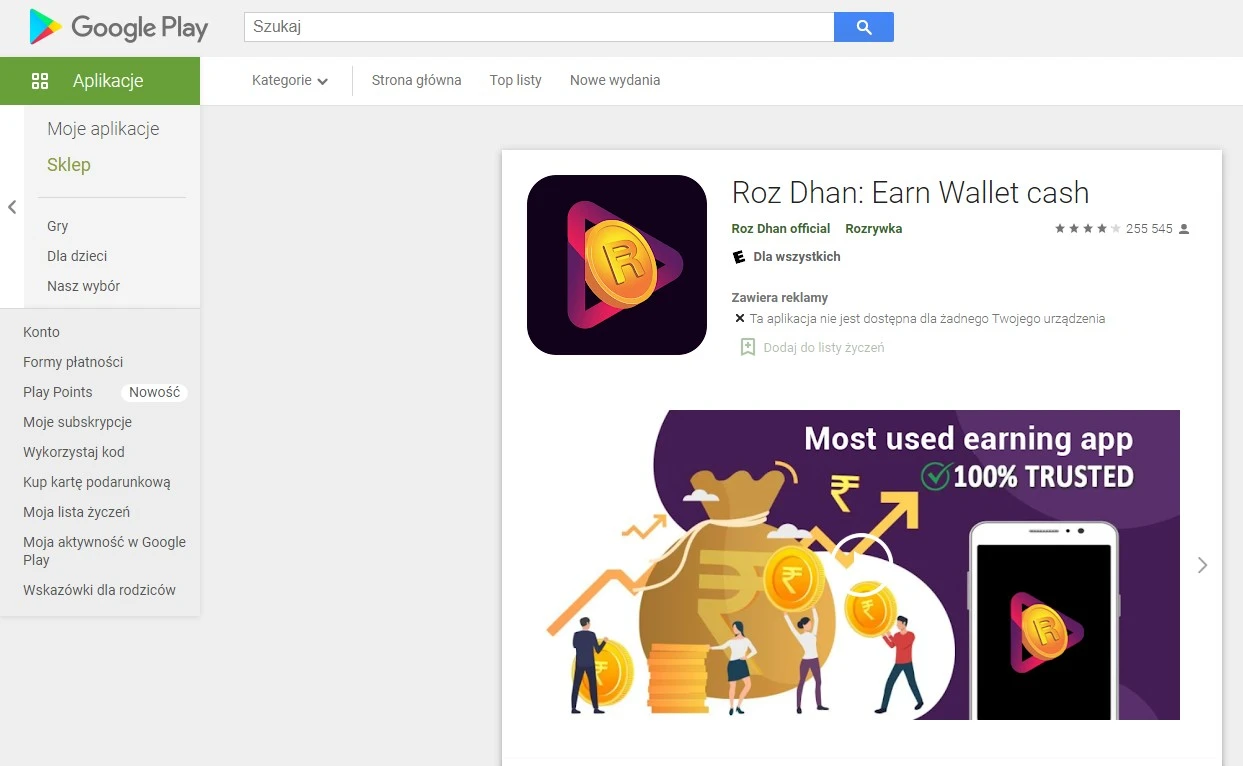

Badacze z Lab52 nie wiedzą, w jaki sposób złośliwe oprogramowanie jest rozpowszechniane. Biorąc jednak pod uwagę wcześniejsze działania rosyjskich grup hakerskich takich jak Turla podejrzewają oni, że może dziać się to z wykorzystaniem między innymi kampanii phishingowych. To powiedziawszy, wiele aspektów omawianego złośliwego oprogramowania jest nietypowych – chociażby to, że pobiera ono dodatkowe pliki, w tym aplikację dostępną w sklepie Google Play – Roz Dhan: Earn Wallet cash.

Roz Dhan: Earn Wallet cash to bardzo popularna aplikacja – ma w Google Play 10 milionów pobrań. Umożliwia ona zarabianie pieniędzy z wykorzystaniem systemu afiliacyjnego. Spyware podobno pobiera tę aplikację właśnie za pośrednictwem systemu afiliacyjnego, prawdopodobnie w celu uzyskania przez hakerów prowizji. Między innymi w związku z tym spekuluje się, że spyware podszywające się pod narzędzie na urządzenia z systemem Android jest częścią większej hakerskiej infrastruktury.

Sprawdź, czy Twój smartfon nie został zainfekowany

Eksperci do spraw cyberbezpieczeństwa radzą, by każdy użytkownik urządzenia z systemem Android dwukrotnie sprawdził, jakie zezwolenia uzyskały aplikacje zainstalowane na tym urządzeniu. Jeśli aplikacja posiada ich podejrzanie dużo, warto ją usunąć. Przypominam, że Android 12 informuje z pomocą ikon wyświetlanych, czy jakakolwiek aplikacja posiada w danym momencie dostęp do aparatu i/lub mikrofonu. Jeśli ikony są widoczne, a żadna z aplikacji, której udostępniłeś w tej kwestii uprawienia nie jest włączona wiedz, że w Twoim smartfonie skrywa się malware.

Rzecz jasna, pamiętaj by nie pobierać plików .apk z podejrzanych i niezweryfikowanych źródeł. Przed pobraniem jakiekolwiek aplikacji ze Sklepu Google Play sprawdź z kolei jej recenzje – możliwe że użytkownicy wskazują w nich na charakter oprogramowania.

Źródło: Bleeping Computer, fot. tyt. Canva